![Проблема в WhatsApp позволяла получить доступ к локальным файлам Проблема в WhatsApp позволяла получить доступ к локальным файлам]()

Рекомендуем почитать:

Xakep #249. Wi-Fi

- Содержание выпуска

- Подписка на «Хакер»

Facebook устранила критическую уязвимость в WhatsApp. Баг позволял читать файлы из локальной файловой системы, как на macOS, так и в Windows.

Разработчики пишут, что XSS-уязвимость в WhatsApp Desktop допускала чтение локальных файлов во время спаривания с WhatsApp for iPhone. Для эксплуатации бага злоумышленнику требовалось взаимодействие с пользователем: нужно было вынудить жертву кликнуть по ссылке-превью из специально созданного сообщения.

Проблема затрагивала все версии WhatsApp Desktop старше 0.3.9309, и проявлялась при спаривании с WhatsApp for iPhone всех версий старше 2.20.10. Уязвимость была обнаружена специалистами компании PerimeterX, получила идентификатор CVE-2019-18426 и набрала 8,2 балла по шкале CVSS3.

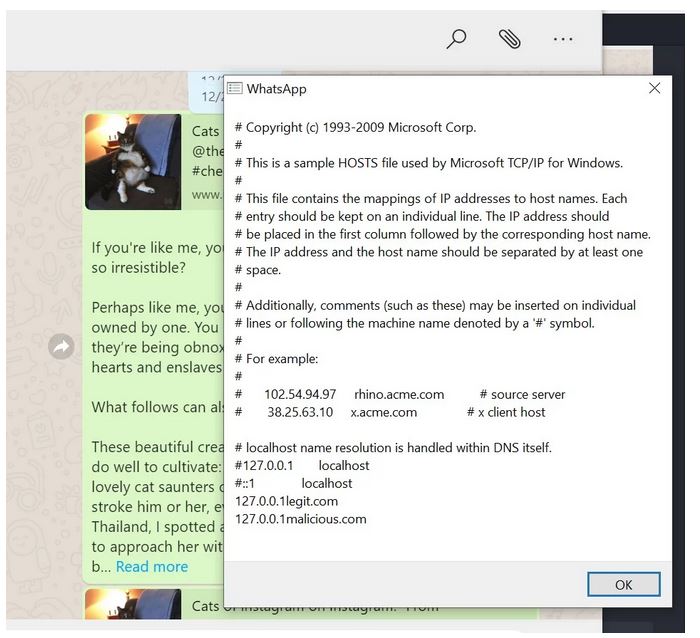

Исследователь из PerimeterX заметил, что может получить права на чтение файлов в Windows и macOS, когда изучал XSS-баг в WhatsApp Content Security Policy. В итоге он продемонстрировал использование fetch() API для чтения файлов из локальной ОС, например, содержимого C:WindowsSystem32driversetchosts.

![Проблема в WhatsApp позволяла получить доступ к локальным файлам Проблема в WhatsApp позволяла получить доступ к локальным файлам]()

Исследователи говорят, что подобные модификации сообщений были бы совершенно незаметны для рядового пользователя, а атаки были возможны посредством простой модификации JavaScript-кода сообщения перед его доставкой получателю.

Источник