Рекомендуем почитать:

Xakep #252. Чемоданчик хакера

- Содержание выпуска

- Подписка на «Хакер»

Представители GitHub предупредили пользователей об активной фишинговой кампании, получившей название Sawfish.

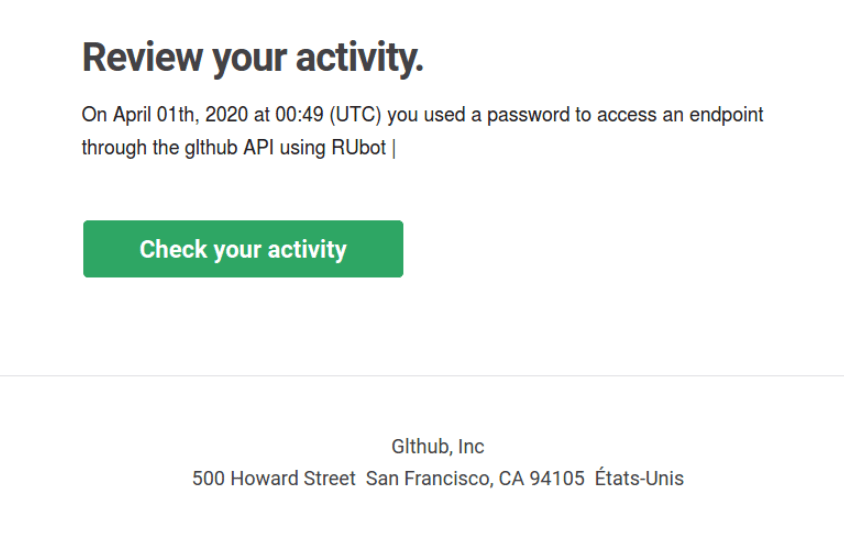

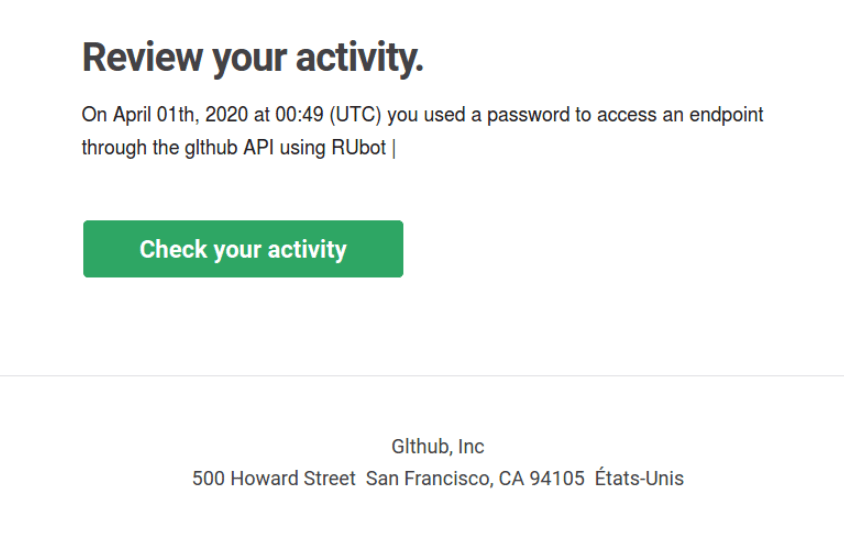

В последнее время пользователи все чаще получают фишинговые письма, с фальшивыми предупреждениями о подозрительной активности учтенной записи или странных изменениях, внесенных в репозиторий или настройки. Ссылки, приложенные к таким посланиям, ведут на поддельную страницу входа в GitHub, созданную специально для сбора учетных данных жертвы и передачи их злоумышленникам.

Специалисты GitHub отмечают, что эта кампания имеет несколько примечательных аспектов. Например, фишинговая страница способна перехватывать коды двухфакторной аутентификации, которые генерируются при помощи TOTP-приложения (time-based one-time password). Это позволяет злоумышленникам атаковать и учетные записи, защищенные 2ФА. При этом подчеркивается, что пользователи, использующие аппаратные ключи безопасности, проблеме не подвержены.

Фишинговые послания часто приходят с легитимных доменов (которые были взломаны). Так, список фишинговых доменов, замеченных экспертами GitHub, включает в себя git-hub[.]co, githb[.]co, glthub[.]net, glthubs[.]com и corp-github[.]com.

При этом атаки направлены не на всех подряд, но в основном на активных пользователей, работающих в крупных технологических компаниях. Очевидно, злоумышленники берут те email-адреса, которые разработчики использовали для публичных коммитов.

Также атакующие активно используют службы сокращения URL-адресов, чтобы скрыть конечный фишинговый адрес (порой они объединяют сразу нескольких служб сокращения URL-адресов, чтобы надежнее запутать следы). В некоторых случаях жертв и вовсе сначала направляют на взломанный легитимный сайт и лишь потом непосредственно на фишинговую страницу.

Если атака удалась и учтенные данные попали в руки злоумышленников, часто хакеры сразу же скачивают все содержимое приватных репозиториев, доступных скомпрометированному пользователю (в том числе принадлежащих организациям и другим сотрудникам).

Пользователей, которые пострадали от этих атак, просят немедленно сбросить пароль и коды двухфакторного восстановления, просмотреть свои токены доступа и принять дополнительные меры дял защиты своей учетной записи. В дополнение к аппаратным ключам или WebAuthn 2FA рекомендуется использовать менеджеры паролей.

Источник

|

|