![Исследователи отмечают рост брутфорс атак на RDP Исследователи отмечают рост брутфорс атак на RDP]()

Рекомендуем почитать:

Xakep #252. Чемоданчик хакера

- Содержание выпуска

- Подписка на «Хакер»-30%

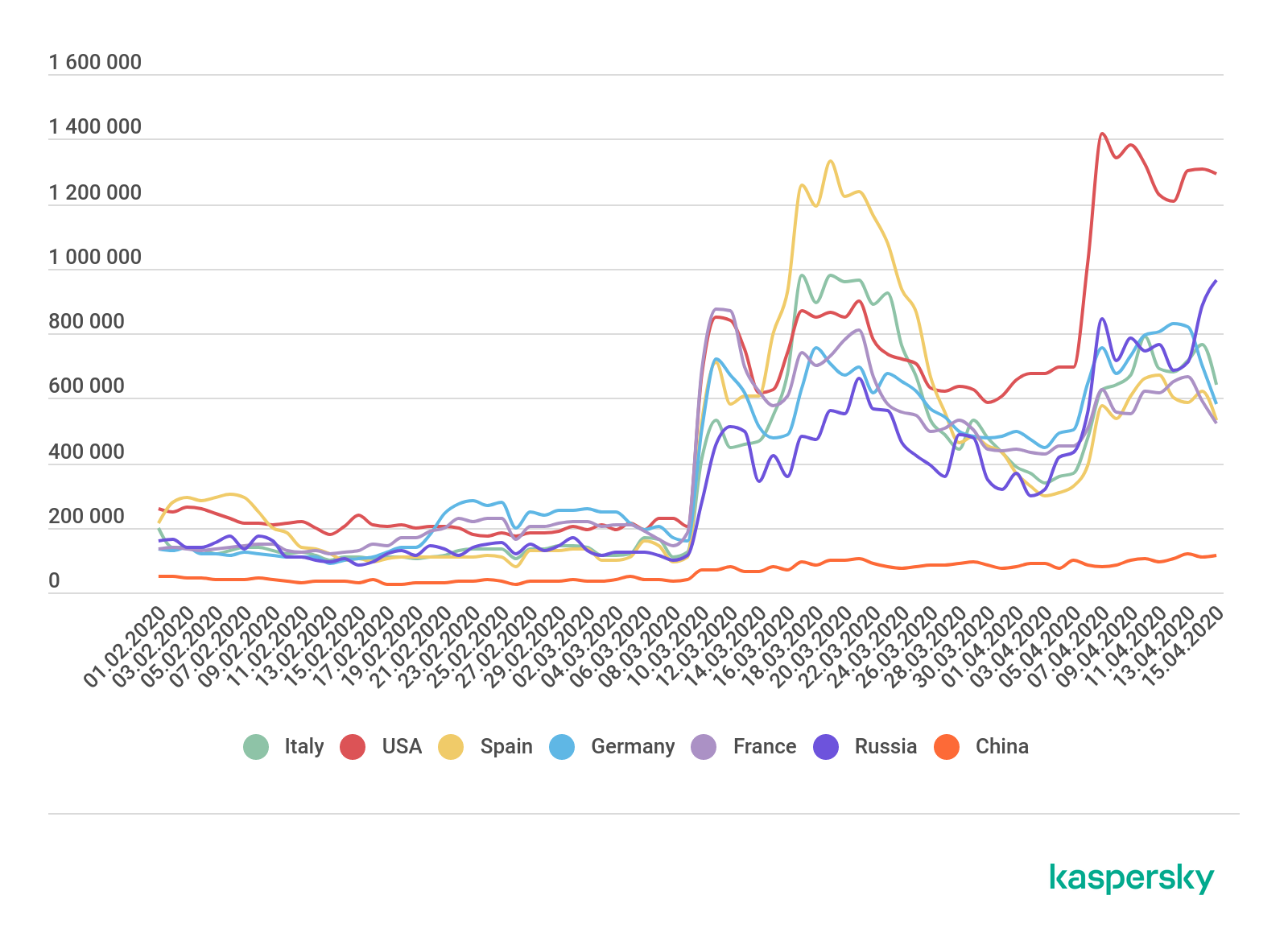

С распространением COVID-19 организации по всему миру перевели сотрудников на удаленный режим работы, что напрямую повлияло на кибербезопасность организаций и привело к изменению ландшафта угроз. Аналитики «Лаборатории Касперского» предупреждают о росте количества брутфорс атак на RDP.

Наряду с увеличившимся объемом корпоративного трафика, использованием сторонних сервисов для обмена данными, работой сотрудников на домашних компьютерах (в потенциально незащищенных сетях Wi-Fi), еще одной из «головных болей» для сотрудников ИБ стало увеличившееся количество людей, использующих инструменты удаленного доступа.

Одним из наиболее популярных протоколов прикладного уровня, позволяющем получать доступ к рабочей станции или серверу под управлением ОС Windows, является проприетарный протокол Microsoft — RDP. Во время карантина в сети появилось большое количество компьютеров и серверов, к которым можно подключиться удаленно, и в данный момент эксперты наблюдают рост активности злоумышленников, которые хотят воспользоваться текущим положением вещей и атаковать корпоративные ресурсы, доступ к которым (иногда в спешке) открывали для отправляющихся на «удаленку» сотрудников.

По данным компании, с начала марта 2020 года количество брутфорс атак на RDP скачкообразно увеличилось и эта картина идентична практически для всего мира:

![Исследователи отмечают рост брутфорс атак на RDP Исследователи отмечают рост брутфорс атак на RDP]()

Атаки такого типа представляют собой попытки подбора логина и пароля для RDP путем систематического перебора всех возможных вариантов, пока не будет найден верный. Может использоваться перебор как комбинаций символов, так и перебор по словарю популярных или скомпрометированных паролей. Успешно реализованная атака позволяет злоумышленнику получить удаленный доступ к узловому компьютеру, на который она нацелена.

Аналитики отмечают, что злоумышленники действуют не точечно, а «работают по площадям». Судя по всему, после повсеместного перехода компаний на работу из дома, хакеры пришли к логичному выводу, что количество плохо настроенных RDP-серверов увеличится, и пропорционально этому увеличили количество атак.

Но даже если вместо RDP вы используете другие средства удаленного доступа, это вовсе не значит, что можно расслабиться. Исследователи напоминают, что в конце прошлого года «Лаборатории Касперского» обнаружила 37 уязвимостей в различных клиентах, работающих с протоколом VNC.

Эксперты резюмируют, что компании должны пристально следить за используемыми программами и своевременно обновлять их на всех корпоративных устройствах. Сейчас это не самая простая задача для многих, ведь из-за поспешного перевода сотрудников на удаленную работу многим пришлось разрешить сотрудникам работать или подключатьсяк ресурсам компании со своих домашних ПК, которые зачастую вовсе не соответствуют корпоративным стандартам кибербезопасности.

Источник