Рекомендуем почитать:

Xakep #251. Укрепляем VeraCrypt

- Содержание выпуска

- Подписка на «Хакер»

Только на прошлой неделе специалисты «Лаборатории Касперского» рассказывали о масштабной watering hole кампании, нацеленной на жителей Гонконга, в ходе которой на смартфоны жертв устанавливался многофункциональный зловред для iOS под названием LightSpy.

Такие атаки названы по аналогии с тактикой хищников, которые охотятся у водопоя, поджидая добычу — животных, пришедших напиться. То есть злоумышленники размещают малварь на каких-либо ресурсах, которые посещают намеченные ими жертвы.

Теперь же исследователи «Лаборатории Касперского» выявили еще одну подобную кампанию, получившую название Holy Water и тоже направленную против азиатских пользователей.

Аналитики рассказывают, что злоумышленникам в какой-то момент удалось скомпрометировать сервер, на котором располагалось около десятка сайтов. Это были, в основном, страницы религиозных деятелей, общественных и благотворительных организаций. В код этих страниц злоумышленники встроили вредоносные JavaScript-скрипты, которые и применялись для атак.

Пока эксперты затруднились определить, была ли эта кампания направлена против конкретных людей или организаций. С учетом тематики зараженных сайтов логично предположить, что посещать их могли как с домашних устройств, так и с рабочих.

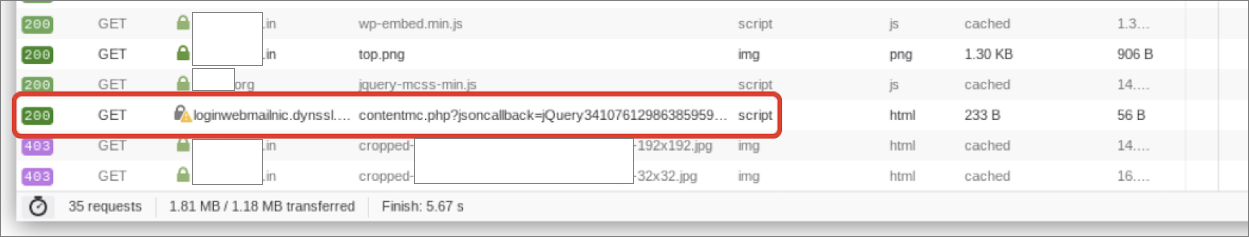

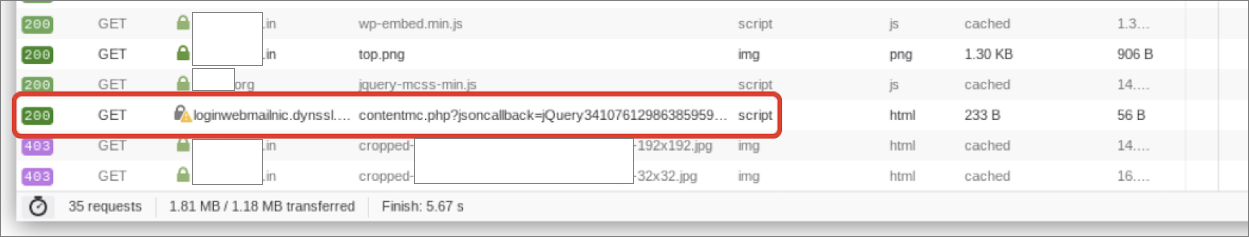

Когда пользователь заходил на зараженную страницу, скрипты при помощи вполне легитимных инструментов собирали о нем данные и отправляли на сторонний сервер для валидации цели. Неизвестно, чем руководствовались злоумышленники при выборе жертвы, однако в ответ на отосланную информацию сервер иногда присылал команду продолжать атаку.

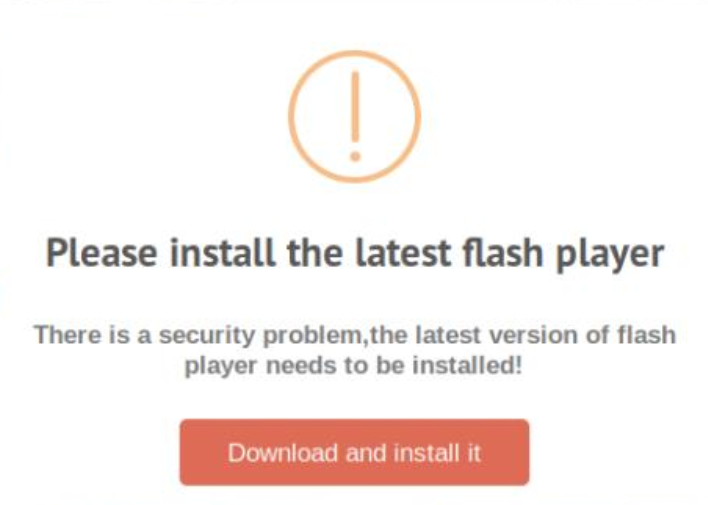

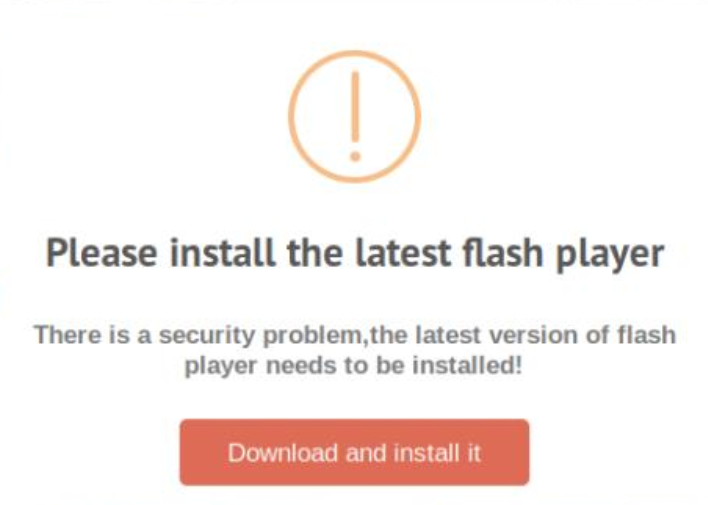

Далее преступники задействовали классический трюк, который применяется уже не первый десяток лет: пользователю предлагали обновить Adobe Flash Player. Причем аргументом служила небезопасность использования устаревшей версии. В случае согласия жертвы вместо обновления на ее компьютер устанавливался бэкдор Godlike12.

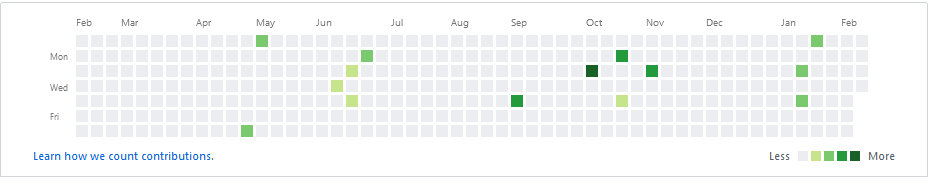

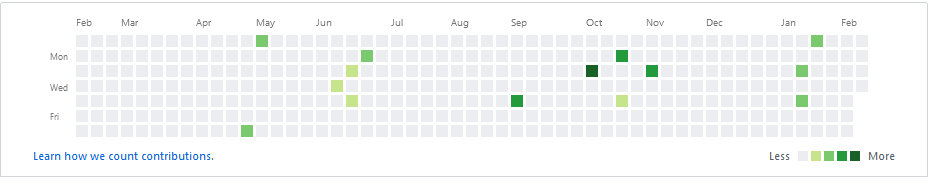

Исследователи подчеркивают, что атакующие активно использовали в своей кампании легитимные сервисы. К примеру, бэкдор был выложен на сайте Github. В настоящее время GitHub уже отключил этот репозиторий (14 февраля, после получения сообщения от экспертов), но тот был активен около девяти месяцев.

В свою очередь с управляющими серверами бэкдор общается через Google Drive. В этом сервисе он размещал идентификатор и регулярно обращался к нему, чтобы проверить, не поступили ли команды от операторов. Туда же он закачивал и результаты выполнения команд.

По мнению экспертов, основные задачи злоумышленников сводились к разведке и скачиванию информации со скомпрометированного устройства.

Источник

|

|