Рекомендуем почитать:

Xakep #251. Укрепляем VeraCrypt

- Содержание выпуска

- Подписка на «Хакер»

В состав мартовского «вторника обновлений» не вошел патч для уязвимости CVE-2020-0796, информация о которой была по ошибке опубликована экспертами из компаний Cisco Talos и Fortinet в открытом доступе.

Проблема CVE-2020-0796, которую так же называют SMBGhost, затрагивает SMBv3, и перед багом уязвимы Windows 10 1903, Windows 10 1909, Windows Server 1903 и Windows Server 1909. Напомню, что именно протокол SMB несколько лет назад помог распространению WannaCry и NotPetya по всему миру. В прошлом месяце эксперты компании Kryptos Logic подсчитали, что в интернете можно найти около 48 000 хостов с открытым SMB-портом, которые уязвимы для потенциальных атак с помощью нового бага.

Согласно данным компании Fortinet, уязвимость представляет собой переполнение буфера на серверах Microsoft SMB. Проблема проявляется, когда уязвимое ПО обрабатывает вредоносный пакет сжатых данных. Удаленный и неаутентифицированный злоумышленник может использовать это для выполнения произвольного кода в контексте приложения. Аналогичное описание проблемы было опубликовано, а затем удалено из блога Cisco Talos. Компания утверждала, что «эксплуатация уязвимости открывает системы для атак с потенциалом червя», то есть проблема может легко распространяться от жертвы к жертве.

Из-за произошедшей утечки в середине марта инженеры Microsoft были вынуждены экстренно подготовить внеочередной патч для этой уязвимости. Исправление доступно как KB4551762 для Windows 10, версий 1903 и 1909, а также Windows Server 2019 версий 1903 и 1909.

Теперь исследователи уже создали и опубликовали инструменты, которые можно использовать для поиска уязвимых серверов, а также выпустили PoC-эксплоиты, которые помогают добиться отказа в обслуживании (DoS).

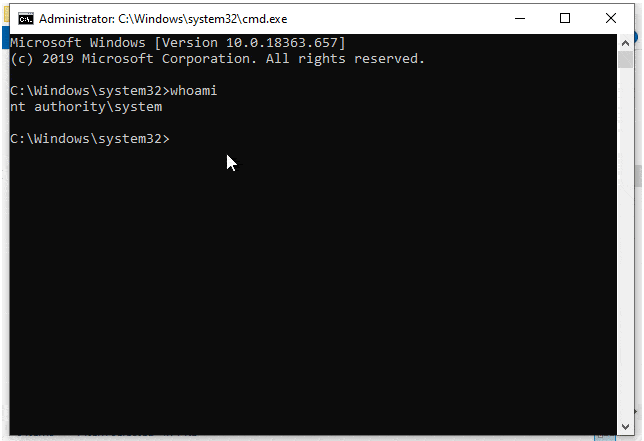

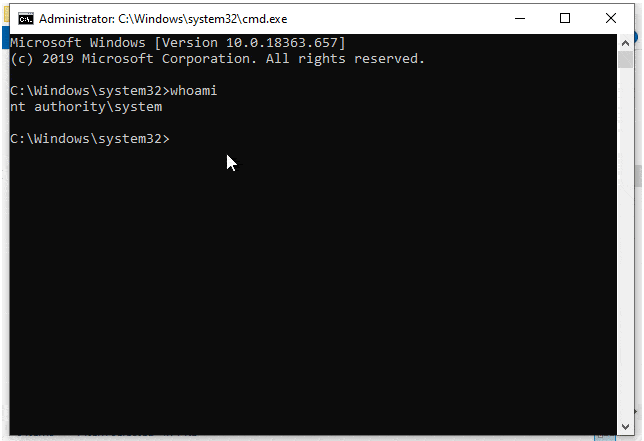

Тогда как PoC для удаленного выполнения кода пока не был опубликован в силу его опасности, эксперты компании ZecOps разработали и выпустили PoC, который демонстрирует, как SMBGhost может использоваться для повышения привилегий до уровня SYSTEM. Также исследователи ZecOps опубликовали отчет в блоге с техническими деталями атаки на локальное повышение привилегий.

Еще один аналогичный эксплоит для SMBGhost представили независимые эксперты Даниэль Гарсия Гутьеррес и Мануэль Бланко Парахон.

Эксперты напоминают пользователям о необходимости своевременной установки обновлений, так как появление RCE-эксплоита в открытом доступе определенно не за горами.

Фото: ZecOps

Источник

|

|